ChromeのAI「Gemini」に深刻な脆弱性。今すぐアップデートを確認すべき理由

最近、Google Chromeに搭載されたAI機能「Gemini」に、深刻度「高(High)」の脆弱性が

発見されたというニュースが飛び込んできました。

サイバーセキュリティの専門家から「Glic Jack」とも呼ばれているこの問題。

放っておくと、あなたのカメラやマイクが勝手に操作される危険性があります。

今回は、この脆弱性の正体と、今すぐできる対策を分かりやすく解説します。

1. 何が起きたのか?(脆弱性 CVE-2026-0628)

パロアルトネットワークスの調査チームによって発見されたこの脆弱性は、

Chromeのサイドパネルで動作する「Gemini Live」の制御権を、悪意のある拡張機能が

乗っ取れてしまうというものです。

通常、ブラウザの拡張機能は厳格な制限の中にありますが、今回のバグはその壁を

突き抜けて、AIが持つ「強力な権限」を悪用できてしまう状態にありました。

2. 放置するとどうなる?想定される被害

もし悪意のある攻撃者にこの隙を突かれた場合、以下のような被害に遭うリスクが

ありました。

- 盗聴・盗撮: ユーザーに気づかれずにカメラやマイクをオンにする。

- 画面の丸見え: ブラウザのタブ内容を勝手にスクリーンショットで撮影される。

- 個人ファイルの流出: PC内のファイルやフォルダを勝手に読み取られる。

- 情報の改ざん: Geminiの回答を偽装し、詐欺サイトへ誘導される。

3. 「AIの特権」が狙われた

なぜこれほど深刻な事態になったのでしょうか?

それは、Geminiが

「画面の内容を読み取って要約する」

「ファイルを解析する」

といった、非常に高い権限を持っているからです。

今回の脆弱性は、いわば「AIというVIP専用の裏口」を、悪い拡張機能が通り抜けられる

ようになっていたイメージです。

4. 【重要】今すぐできる対策

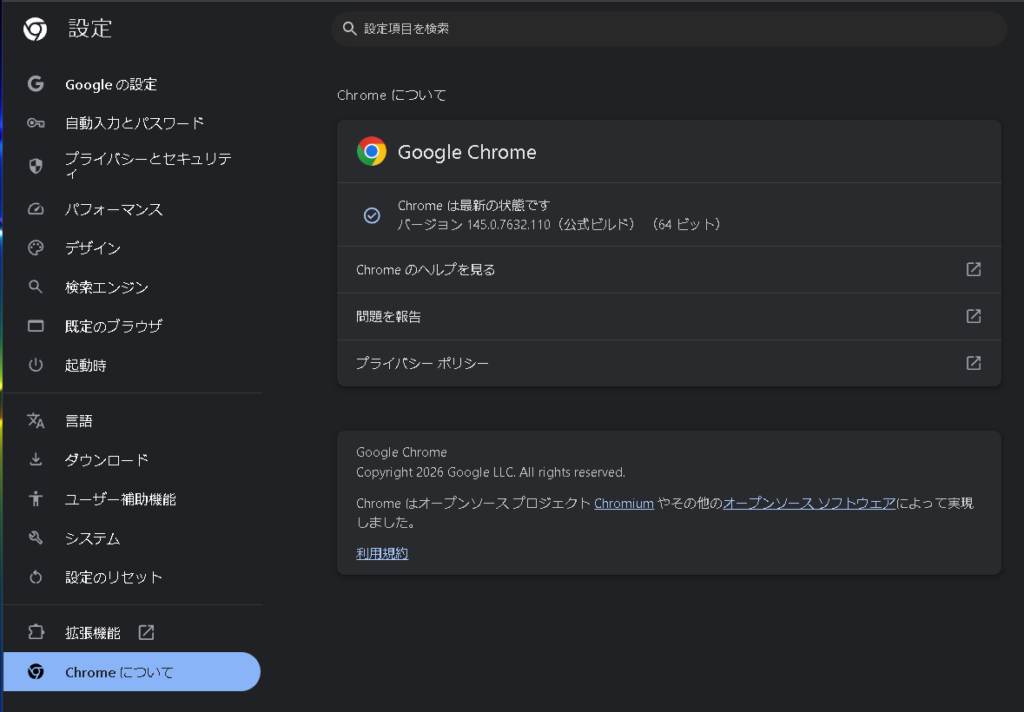

幸いなことに、Googleはすでにこの問題を修正するアップデートを配信しています。

ユーザーがすべきことは「Chromeを最新版にすること」、これに尽きます。

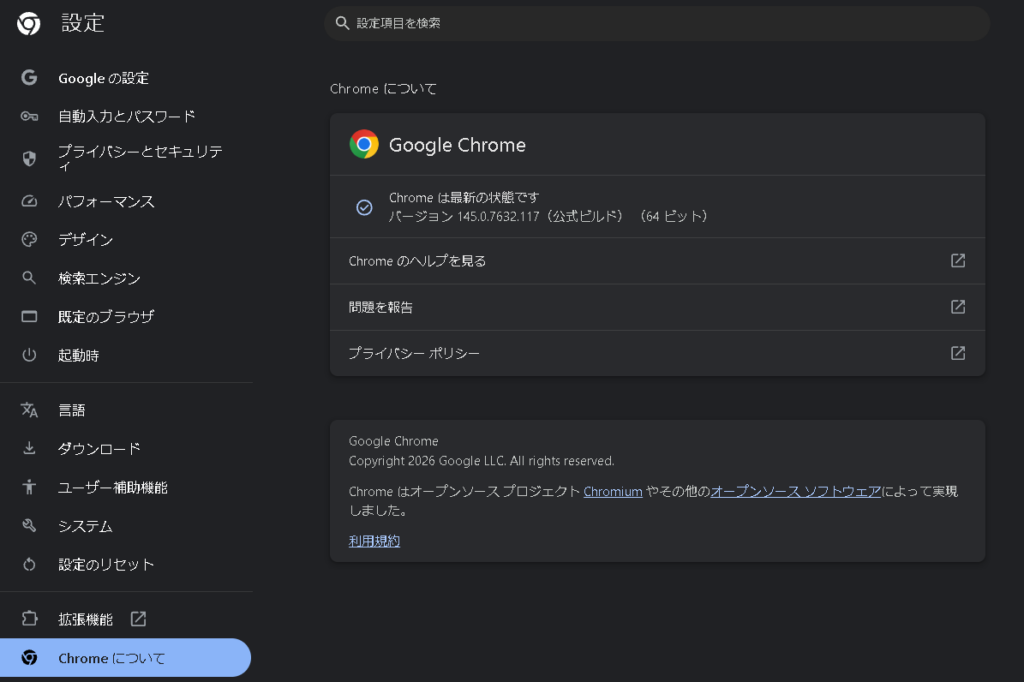

バージョンの確認方法

- Chrome右上の「︙(三点リーダー)」をクリック

- 「ヘルプ」>「Google Chromeについて」を選択

- バージョンが 143.0.7499.192 以降であれば安全です。

ポイント: アップデートが保留になっている場合は、ブラウザを再起動して更新を

完了させてください。

まとめ:便利さとセキュリティは表裏一体

AI(Gemini)は非常に便利なツールですが、その強力なパワーは攻撃者にとっても

魅力的な標的になります。

今回の件は、

「不要な拡張機能は削除する」

「ブラウザの更新通知は無視しない」

という基本の大切さを改めて教えてくれました。

今一度、ご自身のChromeの設定を見直してみてくださいね。