Win11のアップデート停止でセキュリティだけ更新

Windows 1124H2に固定しつつセキュリティ更新だけ受け取り必要になったら25H2へ進む方法【完全手順】

最近の Windows 11 のアップデートは、セキュリティ修正が入る一方で

新たな不具合が混ざることも多い。

そこで今回は、

- 24H2に固定

- 累積更新+Defender定義のみ受信

- 25H2は入れない

- でも、いつでも安全に25H2へ行ける状態を作る

という運用方法を、実際に自分がやった手順をすべて残しておきます。

*アップデート停止を推奨しているわけではないので、実行される場合は自己責任でお願いします。

全体像この記事でやること(結論)

- 機能更新(25H2)を止める

- セキュリティ更新は止めない

- Defender を ASR で最大強化

- 25H2を入れる時の解除手順も残す

Windows Update は壊さない

| 項目 | 結果 |

|---|---|

| 機能更新(25H2) | ❌ 来ない |

| 累積更新(毎月) | ⭕ 来る |

| Defender 定義 | ⭕ 来る |

| ストア / ドライバ | ⭕ 通常通り |

| バグ踏み | ⬇ 大幅に低下 |

STEP1:念のため復元ポイントを作成

いろいろとアップデートする前に必ず後で戻せる状態を必ず作っておいてください。

スタート右クリック

→ システム

→ システムの保護

→ 作成

例:

24H2_固定前

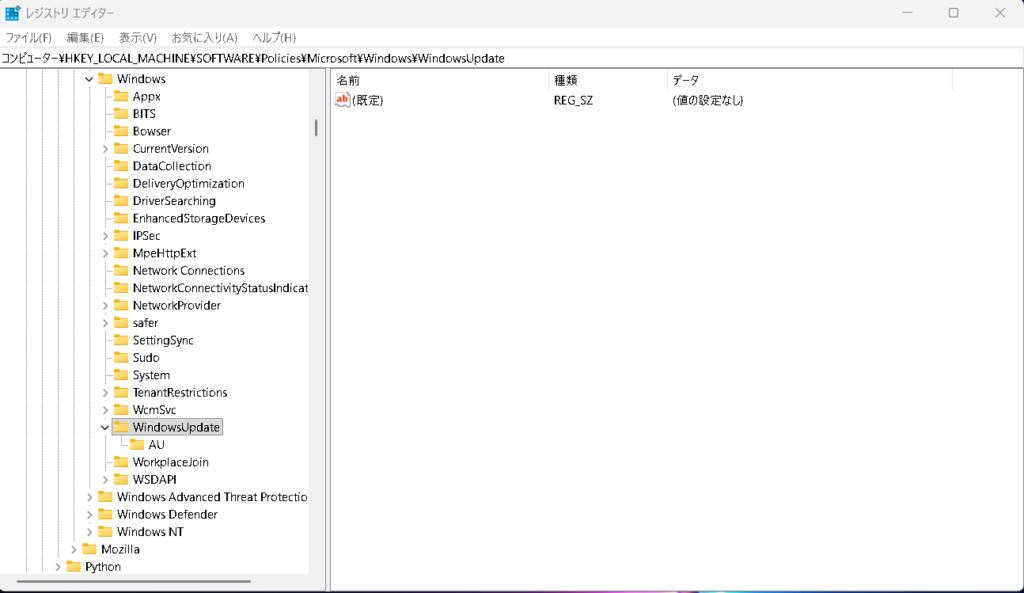

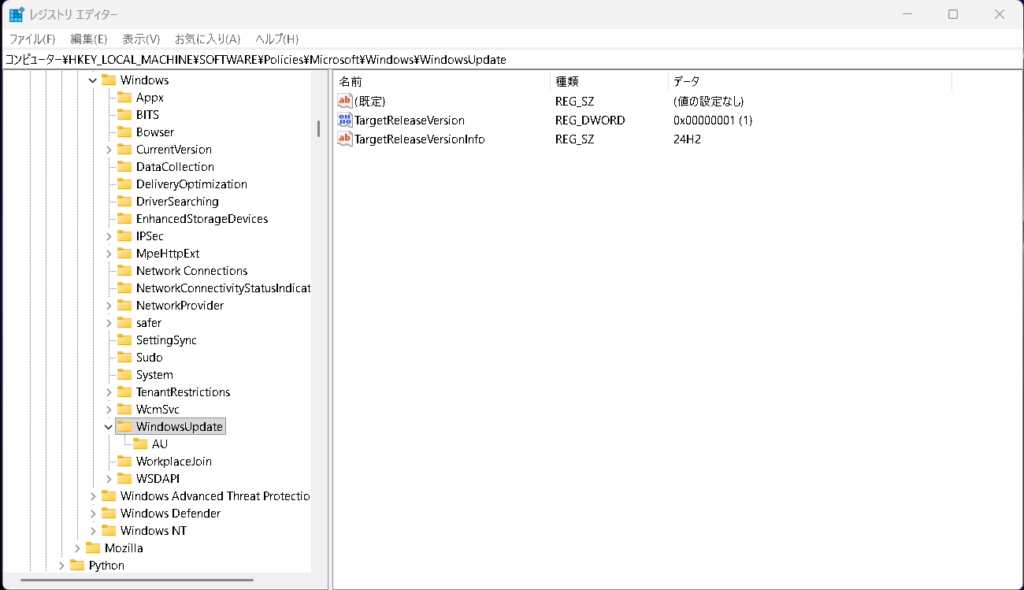

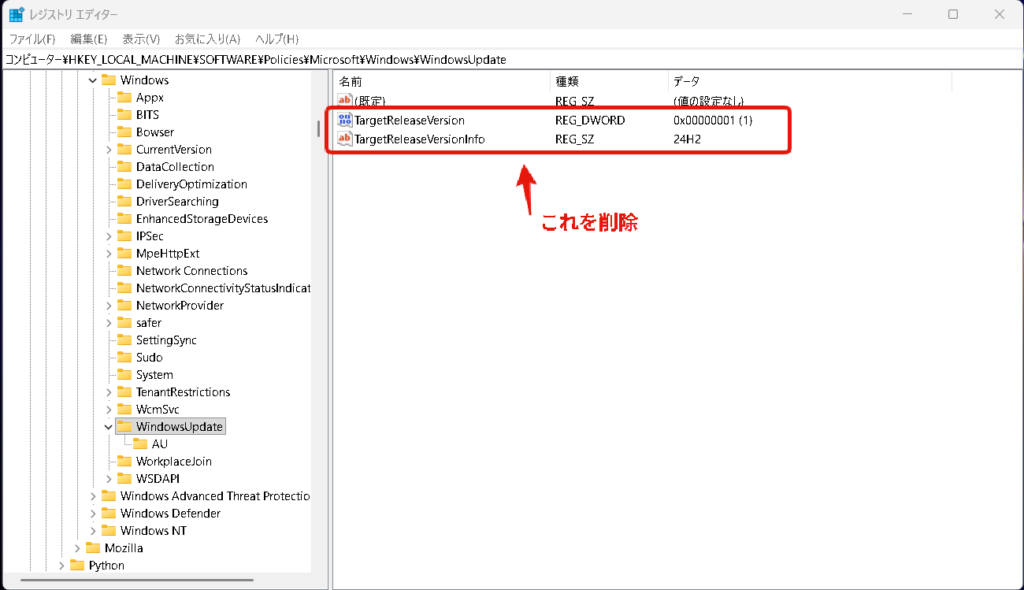

STEP2:機能更新を 24H2 に固定する(25H2を止める)

レジストリエディタを開く

Win + R でレジストリエディタ起動させて下記regeditを入力してレジストリエディターで

HKEY_LOCAL_MACHINE

\SOFTWARE

\Policies

\Microsoft

\Windows

\WindowsUpdate

以下の場所へ移動する(なければ作成)

※ WindowsUpdate が無ければ

右クリック → 新規 → キー → WindowsUpdate

で作成する。

右ペインに値を作成

| 種類 | 名前 | 値 |

|---|---|---|

| DWORD (32bit) | TargetReleaseVersion | 1 |

| 文字列 (REG_SZ) | TargetReleaseVersionInfo | 24H2 |

これで

「24H2から先には進むな」

という指示になる。

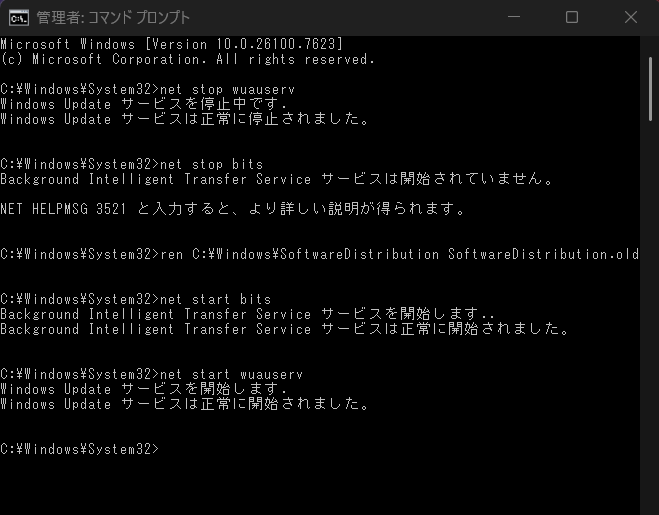

STEP3:Windows Update の表示キャッシュをリセット

25H2 の案内が残ることがあるため、

一度キャッシュを初期化する。

管理者でコマンドプロンプトを開く

Win + X

→ コマンドプロンプト(管理者)以下を順に実行

net stop wuauserv

net stop bits

ren C:\Windows\SoftwareDistribution SoftwareDistribution.old

net start bits

net start wuauserv

完了したら 再起動します。。

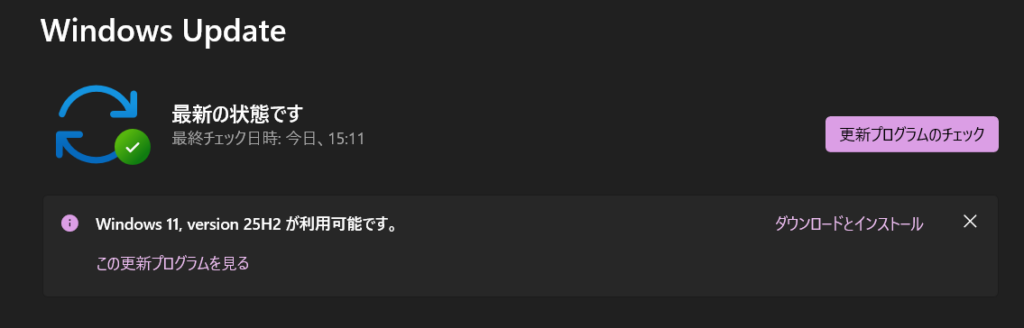

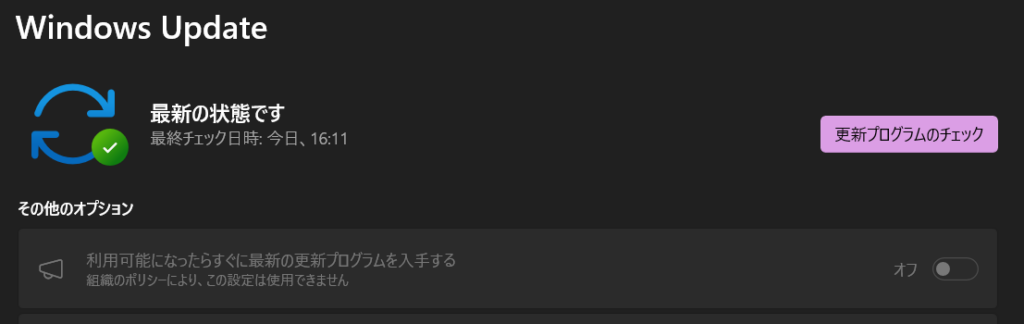

STEP4:24H2固定が効いているか確認

設定 → Windows Update

ここで25H2が利用可能と出ていますが、

更新のプログラムをチェックを1度押すと次回から25H2の案内が出なくなります。

- 25H2 のダウンロードが始まらない

- 「品質更新プログラム(KB~)」だけ来る

※ 25H2 の案内文が残ることはあるが入らなければ問題ありません。

この構成の寿命と考え方

- 24H2:サポート期間中は問題なし

- 月例セキュリティ更新:継続適用

- 25H2:

- 初期バグが落ち着くまで 完全スキップ

- 「人柱報告が安定してから」検討

これが1番賢い慎重派ルートと考えています。

STEP5:Defender を ASR で最大強化する

アップデートを様子見している間はDefender の ASR が最後の砦になります。

Defender を“実害ほぼゼロ”で最大強化する ASR 設定を入れます。

※ これは企業でも実際に使われている構成で、誤検知・不具合が出にくい組み合わせです。

ASRとは何か(超簡単に)

ASR = Attack Surface Reduction

- ゼロデイ

- マクロ悪用

- PowerShell悪用

- 不審なスクリプト実行

「ウイルスと判定される前の段階」で止める機能になり、未パッチ環境では

これが最後の砦になります。

まず Defender の前提を確認

ON になっていればOK

Windows セキュリティ

→ ウイルスと脅威の防止

→ウイルスと脅威の防止の設定

→ 設定の管理

- リアルタイム保護:ON

- クラウド提供の保護:ON

- 自動サンプル送信:ON

になっていればOK。

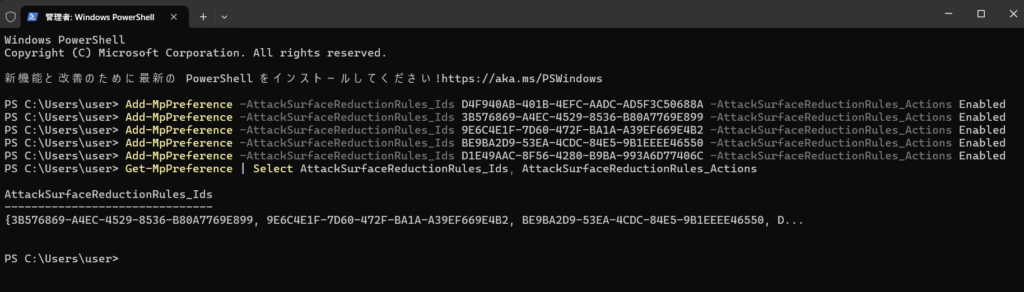

管理者 PowerShell を開く

Win + X

→ ターミナル(管理者)

タイトルに

「管理者: Windows PowerShell」

と出ていることを確認。

ASR ルールを有効化(安全・実害ほぼゼロ構成)

そのまま PowerShellに全部コピペでOK。

# Office系からの攻撃を遮断

Add-MpPreference -AttackSurfaceReductionRules_Ids D4F940AB-401B-4EFC-AADC-AD5F3C50688A -AttackSurfaceReductionRules_Actions Enabled

# Officeが子プロセスを起動するのを防止

Add-MpPreference -AttackSurfaceReductionRules_Ids 3B576869-A4EC-4529-8536-B80A7769E899 -AttackSurfaceReductionRules_Actions Enabled

# 認証情報の窃取を防止

Add-MpPreference -AttackSurfaceReductionRules_Ids 9E6C4E1F-7D60-472F-BA1A-A39EF669E4B2 -AttackSurfaceReductionRules_Actions Enabled

# 不審な実行ファイルをブロック

Add-MpPreference -AttackSurfaceReductionRules_Ids BE9BA2D9-53EA-4CDC-84E5-9B1EEEE46550 -AttackSurfaceReductionRules_Actions Enabled

# WMI / PsExec 経由の横展開を防止

Add-MpPreference -AttackSurfaceReductionRules_Ids D1E49AAC-8F56-4280-B9BA-993A6D77406C -AttackSurfaceReductionRules_Actions Enabled

それぞれ何を防いでいるか(要点だけ)

| ルール | 防ぐもの | 実害 |

|---|---|---|

| Officeマクロ実行 | マクロ型ゼロデイ | ほぼなし |

| Office子プロセス | Word→cmd.exe 等 | なし |

| 認証情報窃取 | Mimikatz系 | なし |

| 不審EXE | Dropper | なし |

| WMI/PsExec | 横移動 | なし |

👉 普通の使い方では引っかからない

ASR が有効になったか確認

(Get-MpPreference).AttackSurfaceReductionRules_Ids

(Get-MpPreference).AttackSurfaceReductionRules_Actionsコマンドを入力して右側末尾に

{Enabled, Enabled, Enabled, Enabled, Enabled}

となっていれば成功です。

STEP6:これで何が守られるのか

- Office マクロ悪用

- 不審な exe / スクリプト

- 認証情報の抜き取り

- WMI / PsExec 経由の横展開

これで守備力はどれくらい?

| 項目 | 評価 |

|---|---|

| ゼロデイ耐性 | 🟢 大幅向上 |

| 未パッチ期間 | 🟢 強い |

| 実害 | 🟢 ほぼゼロ |

| 安定性 | 🟢 高い |

*よくある心配

Q. ゲームやBlenderに影響ある?

👉 一切なし

Q. 普段のPowerShellは?

👉 ローカル実行は問題なし

Q. Officeで普通に作業できる?

👉 マクロを使わなければ問題なし

ゼロデイ対策としてかなり強力。

STEP7:25H2 を入れたくなったら(解除手順)

機能更新を 24H2 に固定した値を削除すればよい。

全体の流れ

- 復元ポイント作成

- TargetReleaseVersion を解除

- 再起動

- Windows Update から 25H2 を入れる

- ASR / Defender 状態を確認

ASRは 基本的にそのまま維持されます。

レジストリを開く

Win + R

regedit

HKEY_LOCAL_MACHINE

\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate

以下を削除

TargetReleaseVersionTargetReleaseVersionInfo

再起動 → Windows Update

設定 → Windows Update → 更新プログラムのチェック

ここで初めて25H2 のダウンロードが可能になります。

STEP8:25H2 導入後の確認

バージョン確認

検索で

winver

と入力してバージョンを確認する。

ASR が残っているか

(Get-MpPreference).AttackSurfaceReductionRules_Actions

※ ほぼ確実に維持されます。

25H2を入れるタイミングの判断基準

おすすめ時期

- リリース後 1〜2か月

- 月例パッチ(KB)が2回以上出た後

- 「致命的バグ報告」が落ち着いた頃

人柱が踏み終わったのを確認してからでいいと考えています。

復元ポイントを作成していれば、10日以内なら 24H2 に戻せます。

ASR有効のまま軽量化する設定

ASRは維持したまま、Defender/Windowsを軽くする“安全側だけ”の調整をまとめます。

(防御力は落とさず、体感負荷だけ下げる内容)

・ASR:そのままON

・リアルタイム保護:ON

・重くなる“周辺機能”だけを整理

・スキャン頻度・対象を最適化

Defenderのクラウド判定はONのまま“待ち時間”短縮

重いローカル解析を減らし、CPUの使用率を下げ、軽く速く方法です。

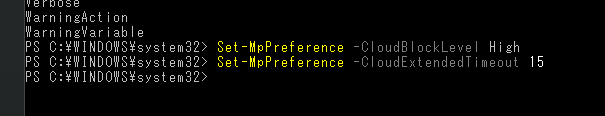

Defenderのクラウド判定はONのまま“待ち時間”短縮

管理者 でPowerShellを開く

# クラウド判定を活かしつつ、待ち時間を短縮

Set-MpPreference -CloudBlockLevel High

Set-MpPreference -CloudExtendedTimeout 15

これで

・CPU使用率を**最大15%**に制限

バックグラウンドで“張り付かない”

となります。

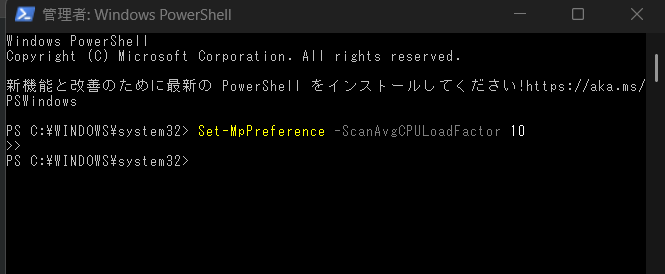

さらにDefenderの負荷を抑えるコマンド

Set-MpPreference -ScanAvgCPULoadFactor 10

ScanAvgCPULoadFactor = 10は

ASR有効環境では「軽さ重視・安全側」の設定で

・Defenderのスキャンが使っていいCPU上限(%)

・リアルタイム保護やASRの有効/無効とは 無関係

・あくまで「バックグラウンド処理のペース調整」

を意味しています。

つまり

- ログ肥大化対策:⭕

- 体感の軽さ:⭕

- 検出力低下:❌(影響なし)

この数値ですが、

15 / 20 / 10 の違いを簡単に比較

| 値 | 体感 | 向いている人 |

|---|---|---|

| 10 | かなり軽い | 低スペックPC / 常時高負荷 |

| 15 | 軽さと安定のバランス◎ | 今現在の設定数値 |

| 20 | やや余裕 | 高性能CPU / 常駐作業少なめ |

| 30以上 | 重くなりやすい | 非推奨 |

👉 ASRを入れているなら 15〜20 が最適帯

検出が遅れる心配はありません。

理由は

ASR:実行前に止める

リアルタイム保護:即時

この設定が影響するのは

👉「定期スキャン」「バックグラウンド整理」

つまり

“重い後処理をゆっくりやる”だけ

です。

ログ肥大化との関係

CPUを絞ると👇

- スキャンが分割される

- 一気に大量ログを書かない

- Event Log / Defender履歴が膨らみにくい

一見地味ですが、CPUの使用率が低い為、Blenderやゲームプレイ中には効果があると

思います。

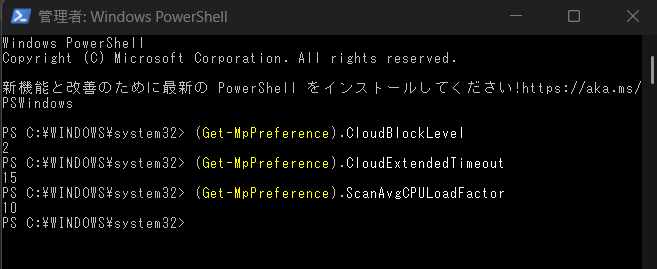

念のための確認コマンド(任意)

(Get-MpPreference).CloudBlockLevel

(Get-MpPreference).CloudExtendedTimeout

(Get-MpPreference).ScanAvgCPULoadFactor

このようになっていれば成功です。

表示値の意味

(Get-MpPreference).CloudBlockLevel → 2

(Get-MpPreference).CloudExtendedTimeout → 15

(Get-MpPreference).ScanAvgCPULoadFactor → 10

CloudBlockLevel の対応表

| 表示値 | 実際の意味 |

|---|---|

| 0 | Default |

| 1 | Low |

| 2 | High(← 今ここ) |

| 3 | HighPlus(環境によってのみ表示) |

👉 「2 = High」なので問題なし

PowerShellでは

- 設定時:

High(文字列) - 取得時:

2(数値)

で表示される仕様です。

いまの最終状態まとめ(完成形)

- CloudBlockLevel:High(2) ✅

- CloudExtendedTimeout:15 秒 ✅

- ScanAvgCPULoadFactor:10 % ✅

- ASR:有効(複数ルール Enabled) ✅

👉 防御力を落とさず、体感を最軽量に寄せた仕様にしています。

まとめ

- 機能更新は無理に入れなくていい

- セキュリティ更新は止めない

- Defender ASR で未パッチ期間を守る

- 25H2は「落ち着いてから」でOK

アップデート慎重派にとって個人的に

一番現実的で安全な運用方法だと思っています。

どなたかの参考になれば幸いです。