最近のアップデートが怖い人が今すぐできる“現実的なセキュリティ対策”

Windows 11のアップデート。

セキュリティ修正は大事だと分かっていても、

「最近はバグが多くて、正直すぐ入れたくない」

そう感じている人は少なくないと思う。

実際、アップデート後に

- 不具合が出た

- 動いていたソフトが動かなくなった

- 設定が勝手に戻った

そんな話も珍しくない。

だからといってアップデートを止めたまま何もしないのは、さすがに不安が残る。

今回は、

👉 アップデートを一旦見送りたい人向けに

👉 それでも最低限やっておきたいセキュリティ対策

をまとめてみました。

*アップデートを見送る事を推奨するものではないので、見送る際は自己責任でお願いします。

ゼロデイ脆弱性と「アップデートしたくない問題」

1月中旬、Microsoftはすでに悪用が確認されている脆弱性(ゼロデイ)を修正したとの事。

本来なら「すぐ更新しましょう」が正解。

ただ現実は、

- 作業環境を壊したくない

- メインPCなので慎重になりたい

- 以前の更新で痛い目を見た

こうした理由で「今は様子見」という選択をする人もいる。

私自身もその1人です。

この記事は、その判断をした人向けの内容になっています。

攻撃の多くは「入口」から始まる

ゼロデイと聞くと「もう防ぎようがない」と思いがちだが、実際の攻撃には

流れがある。

- 外部から侵入

- リモート機能やサービスを利用

- コードを実行

つまり、入口を潰すだけでも被害に遭う確率は下げられる

と考えています。

個人利用なら止めても困らないサービス

まずは、

一般的な家庭用PCなら止めても支障が出にくいサービスから。

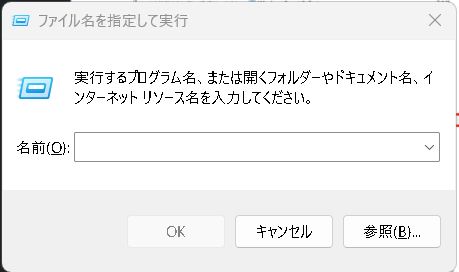

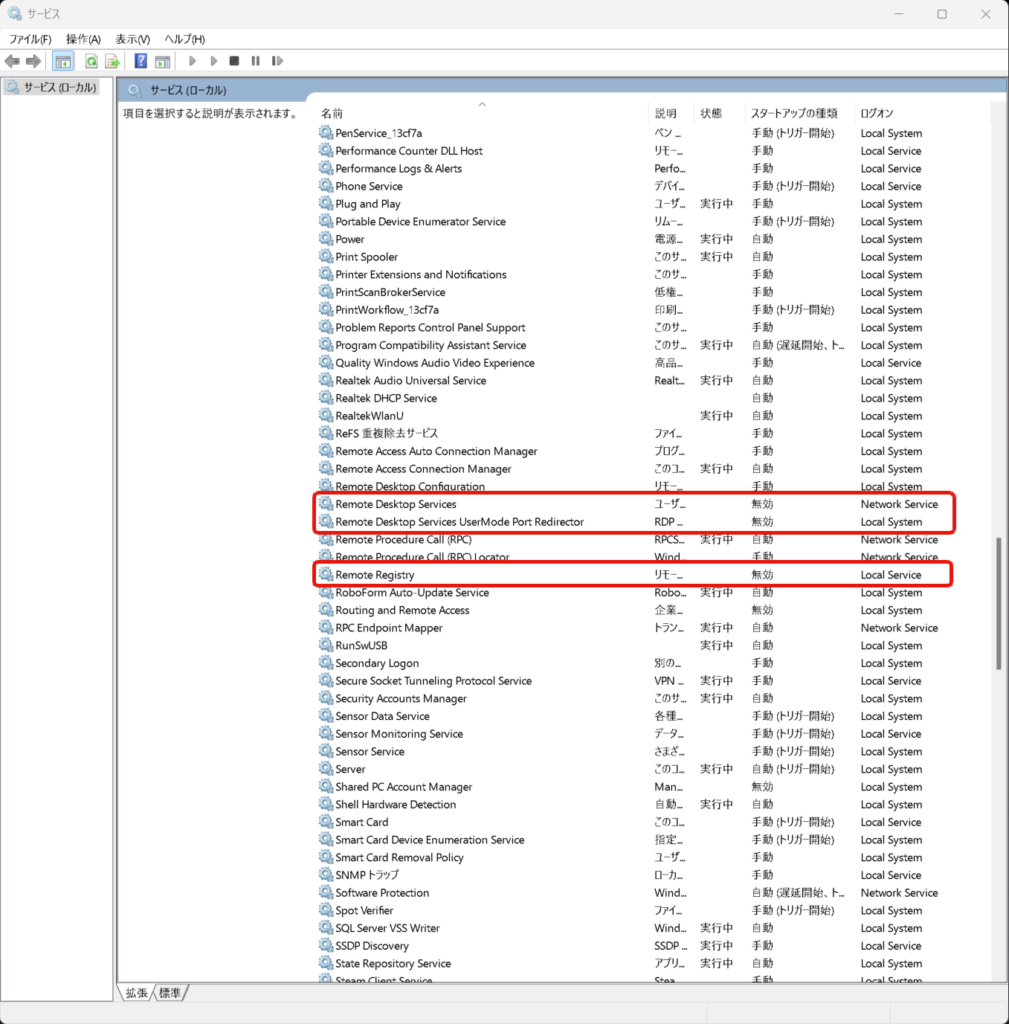

winマーク+Rでファイル名を設定して実行から

services.msc

と入力してサービスを開いてください。

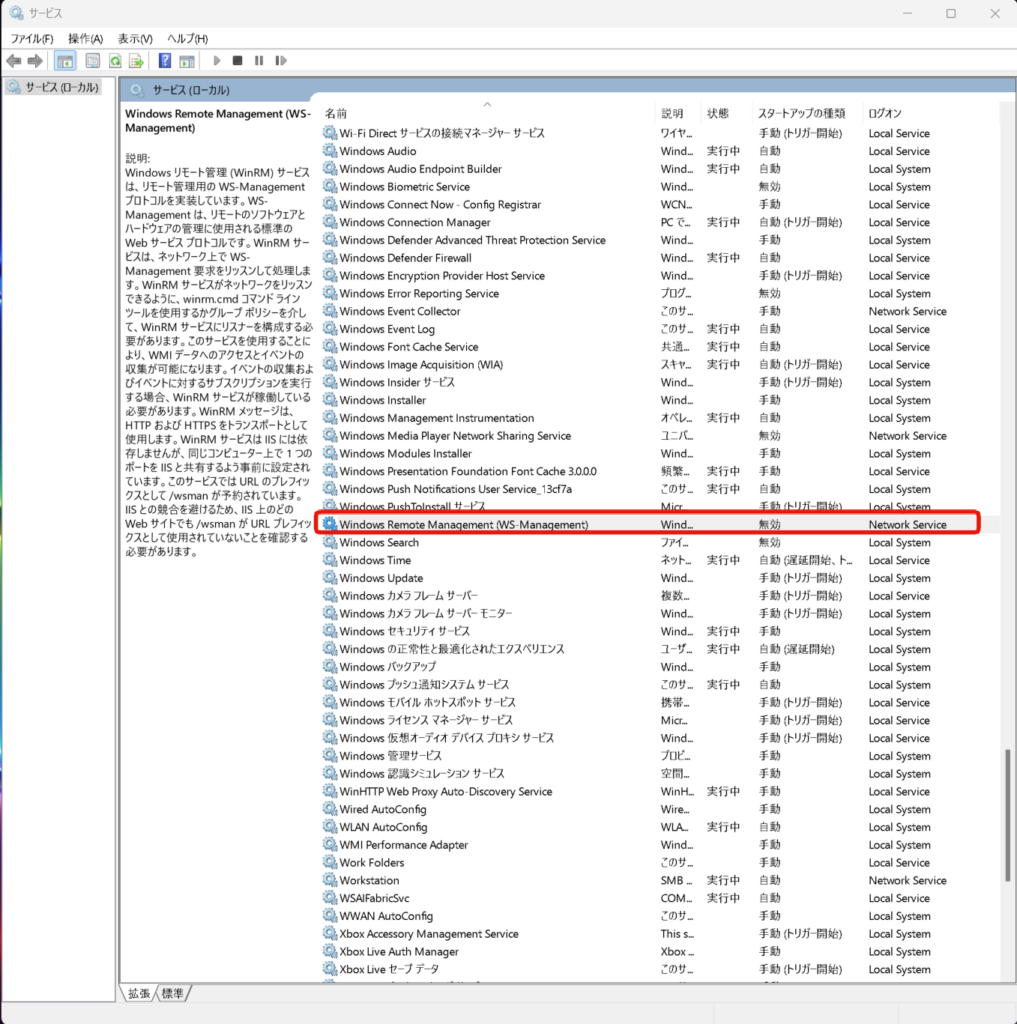

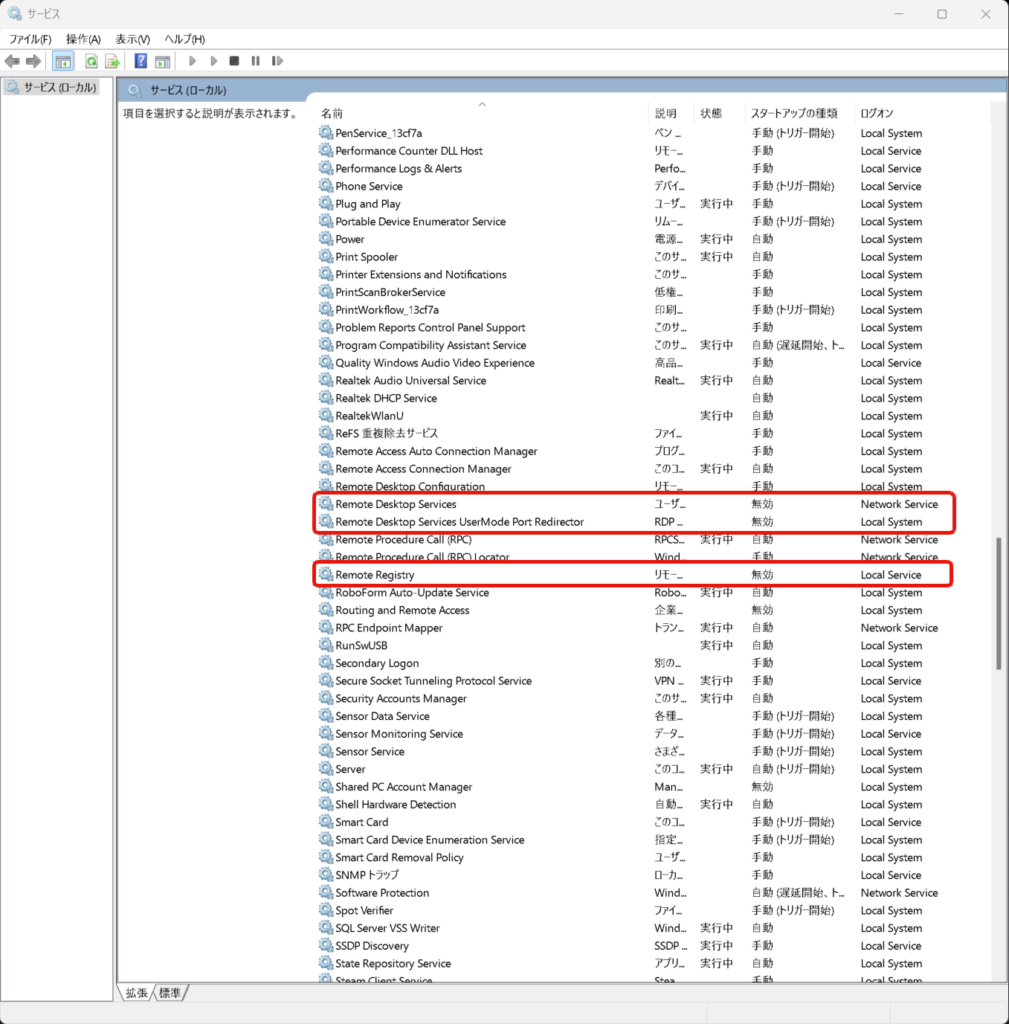

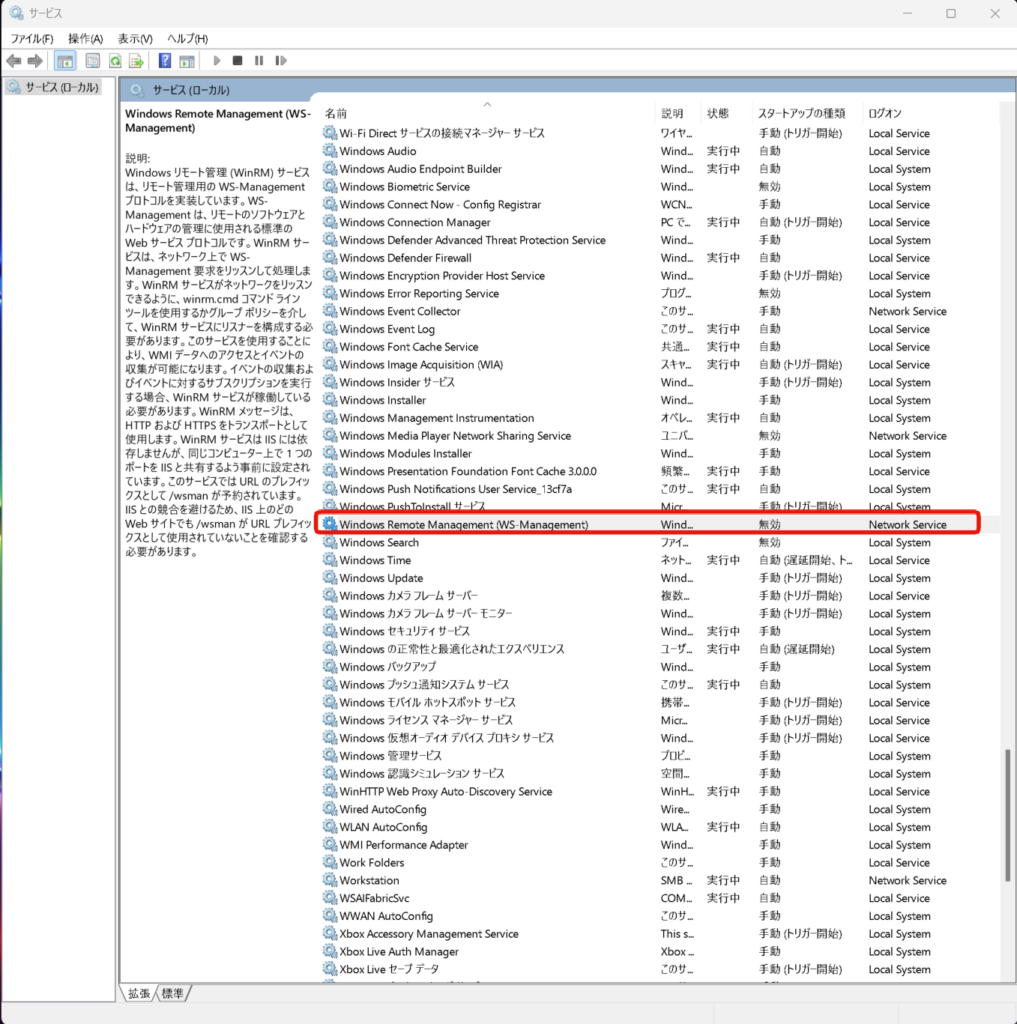

そこから

- Remote Registry

- Windows Remote Management

- Remote Desktop Services

- Remote Desktop Services UserMode Port Redirector

これらは

リモート操作・管理用の機能なので、

- 自宅で1人で使っている

- リモート接続は使っていない

という環境なら無効にしても日常使用に影響はほぼない。

外部から直接操作されるリスクも、ここでかなり下げられる。

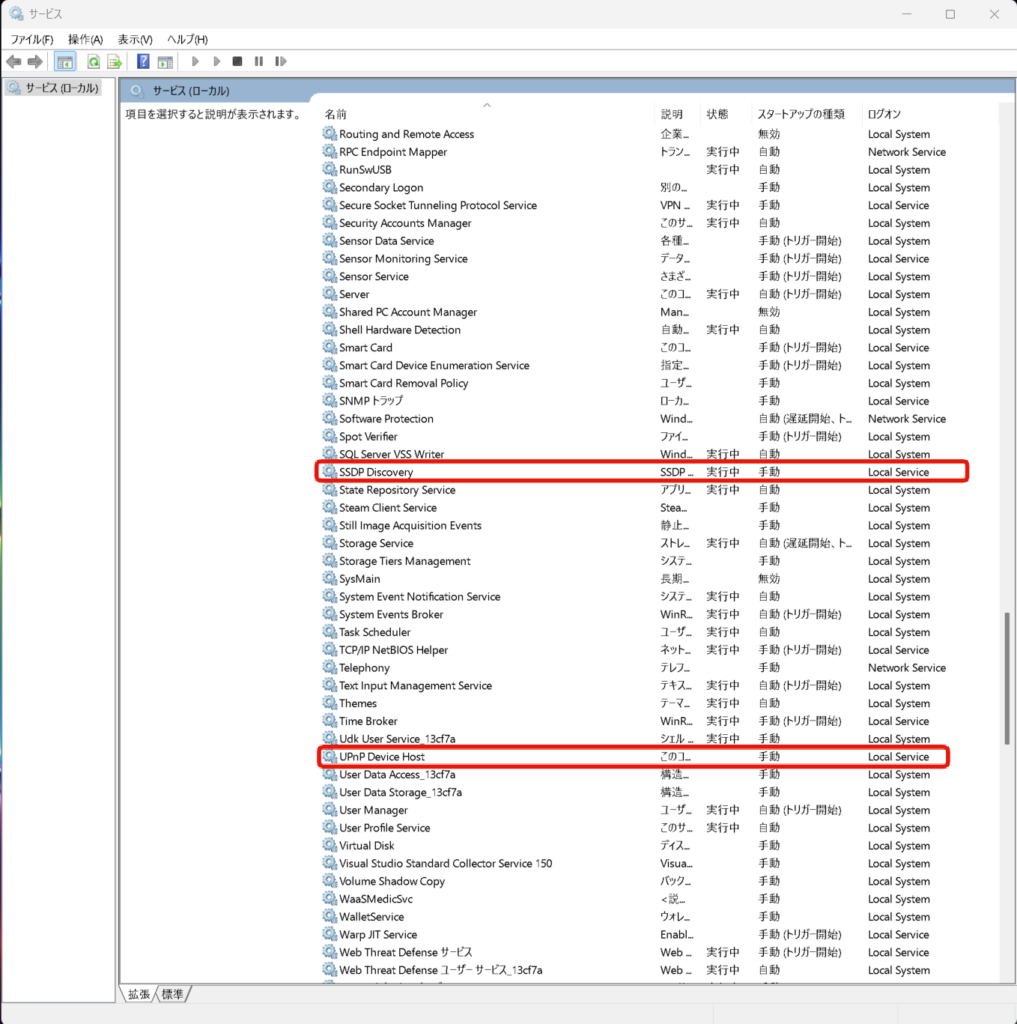

UPnPは「便利だけど緩すぎる」こともある

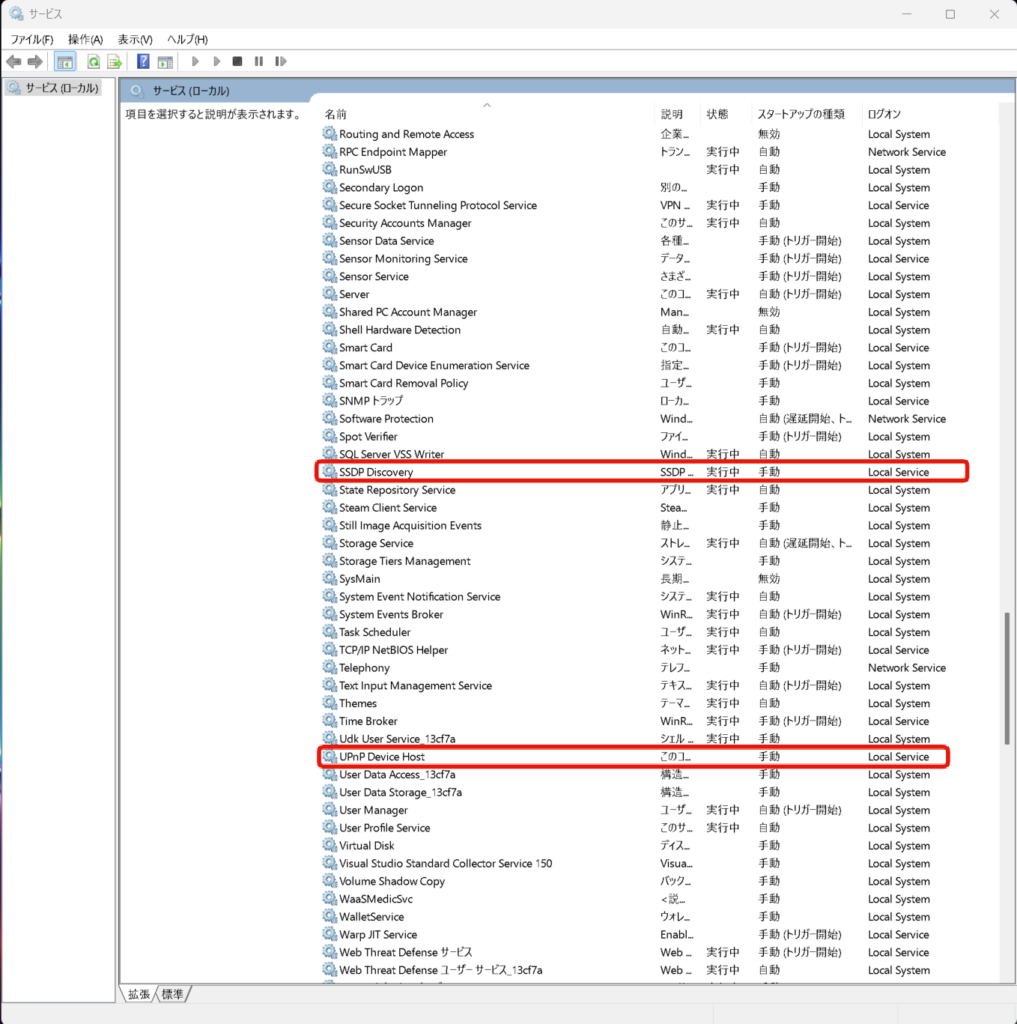

ネットワーク関連で注意したいのがUPnPとSSDP。

- SSDP Discovery → 機器を見つける

- UPnP Device Host → 自動で設定を通す

おすすめは、

- SSDP Discovery:そのまま

- UPnP Device Host:手動

この状態なら、

- プリンタなどは問題なく使える

- 勝手にポートが開く心配は少ない

利便性と安全性のバランスがいい設定になる。

プリンターなどの外部機器をWiFiでPCに接続している場合、SSDP Discoveryを

無効にすると、プリンターが使えなくなります。

実際に SSDP が関係するプリンタの挙動

SSDP が ON の場合

- プリンタが自動で見つかる

- 電源ONで勝手にオンラインになる

- 設定画面を開かなくても使える

SSDP を OFF にした場合

- ❌ 自動検出しなくなる

- ❌ スリープ復帰後に「オフライン表示」になることがある

- ⭕ IPアドレス指定での印刷は普通に可能

メーカー別の傾向

| メーカー | SSDP依存度 |

|---|

| Canon | 高い |

| EPSON | 高い |

| Brother | 中 |

| HP | 中 |

| 業務用プリンタ | 低(IP直指定前提) |

👉 家庭用 Canon / EPSON なら 動いていて普通

セキュリティ的に危険?

SSDP Discovery 自体

- LAN内のみ(通常)

- 直接RCEになる可能性は低い

ただし

- UPnP Device Host と セットで動くと危険度UP

- 外部ポート開放に繋がるケースがある

👉 UPnP Device Host を無効にしているならリスクはかなり低い

正直に言うと「完全防御」ではない

大事なことなので書いておく。

これらの対策をしても、ゼロデイ脆弱性を100%防げるわけではない。

OS内部の欠陥や、ブラウザ・Office経由の攻撃などは、最終的にアップデートでしか

塞げない部分もある。

ただし――

何もしないよりは、かなり安全になる

今回のような設定をしておけば、

- 外部からの直接侵入

- LAN経由の不正操作

- 自動ポート開放による事故

こういった「よくある被害パターン」はかなり起きにくくなる。

無差別攻撃に巻き込まれる確率は、確実に下がる。

アップデートを見送る人の現実的な考え方

個人的には、

- OSアップデートは落ち着いてから

- Defenderは有効のまま

- 不明なファイルは開かない

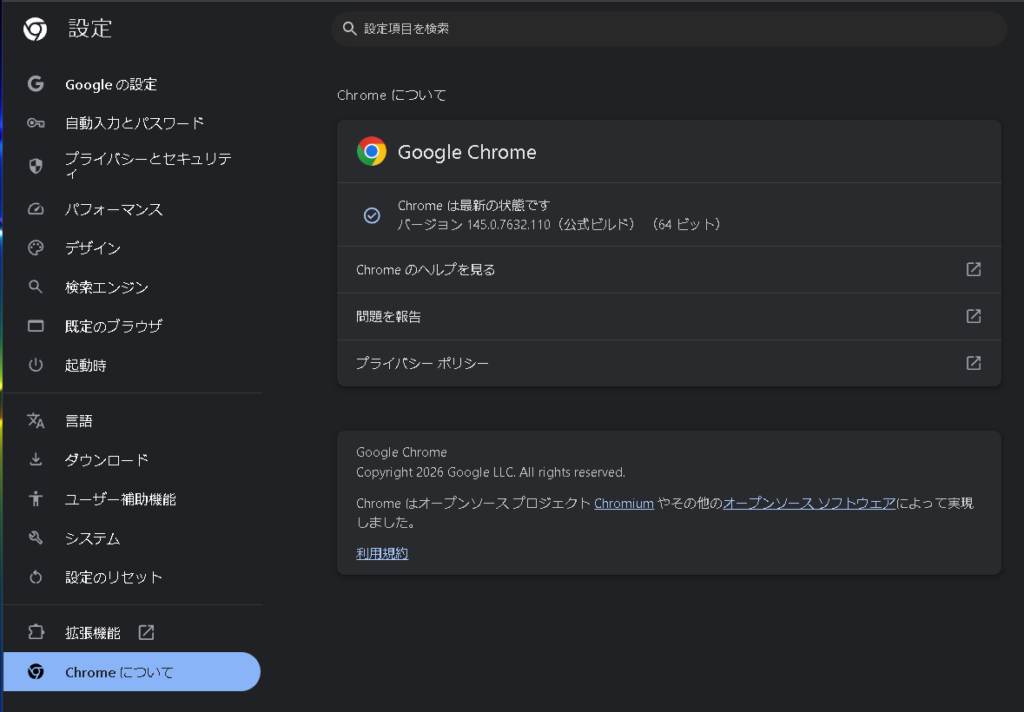

- ブラウザは最新版を使う

このくらいの距離感が、一番現実的だと思っている。

「今は入れない」=「何もしない」

ではない、という話だ。

まとめ

- 最近のWindows Updateは慎重になって当然

- ただし完全放置はおすすめしない

- リモート系・自動公開系を止めるだけでも効果は大きい

- 完全防御ではないが、事故る確率は確実に下がる

| 観点 | 評価 |

|---|

| 外部からの侵入 | 🟢 ほぼ防げている |

| LAN内攻撃 | 🟢 強い |

| ファイル実行型 | 🟡 注意 |

| 権限昇格ゼロデイ | 🔴 パッチなしでは理論上残る |

| 現実的な被害確率 | 🟡 低め(使い方次第) |

アップデートは安心できるタイミングで入れる。

それまでの“つなぎのセキュリティ対策”として、

今回の方法は十分アリだと思っています。

機能更新は一旦停止して Defender定義+累積更新だけする方法は別記事で書きます。

どなたかのご参考になれば幸いです。

続きはこちら👇👇👇

Win11のアップデート停止でセキュリティだけ更新